No final do ano de 2014, a

Kaspersky Lab detectou que um Trojan, de nome

Trojan-SMS.AndroidOS.Podec, estaria conseguimdo enganar os sistemas de

reconhecimento de imagens CAPTCHA, levando milhares de utilizadores

Android a ficarem infectados e a subscreverem em serviços de valor

acrescentado sem que tivessem conhecimento disso mesmo, pois os

utilizadores não recebiam qualquer notificação quanto à subscrição.

Desde então, este software

malicioso não deixou de crescer, tendo sido acrescentados novos

recursos e novas arquiteturas. Afinal é fácil enganar o CAPTCHA!

O método de ataque utilizado por estes cibercriminosos é muito simples.

Para atrair os utilizadores, este software malicioso envia hiperligações

para versões não legitimas de jogos de computador muito populares em

todo o mundo

e o fato de serem gratuitos e terem um tamanho menor do que os jogos

originais tem atraído milhares de utilizadores, que têm sido enganados

através deste esquema.

Depois dos utilizadores acederem a essa hiperligação e após a infecção, o software malicioso tem acesso a privilégios

de administrador, fazendo com que seja impossível apagar ou suspender a

execução do mesmo. Segundo os dados recolhidos pela empresa de

segurança, os principais alvos têm sido os utilizadores de serviços

como, a maior rede social da Rússia, o VKontakt, assim como também de

domínios como o APK-DOWNLOAD3.RU e do MINERGAMEVIP.COM, o que tem

afetado principalmente utilizadores que habitam no país, mas também em

países vizinhos.

Quando é necessário ultrapassar barreiras de segurança como é o caso dos CAPTCHA, este Trojan envia a imagem

para um serviço online de conversão de imagem para texto, que neste

caso é o ANTIGATE.COM, que em poucos segundos converte a imagem CAPTCHA

para texto, que posteriormente é devolvido ao Podec para que o mesmo

possa prosseguir a sua execução.

Depois de ultrapassar esta barreira, o software malicioso esconde ainda

as notificações dos sistemas de cobrança, isto é, o utilizador não será

notificado que está a subscrever um serviço pago e nem sequer é

questionado se autoriza ou não a transação. Tendo tudo isto, como

objetivo principal, extorquir dinheiro aos utilizadores através de

serviços de valor acrescentado.

Para além de tudo isto, este software malicioso utiliza ainda técnicas

sofisticadíssimas para evitar a análise do seu código-fonte, através de

classes falsas e ofuscação de código através de um protetor legitimo

bastante caro, o que torna difícil o acesso ao código-fonte da

aplicação.

Devido a esta questão a

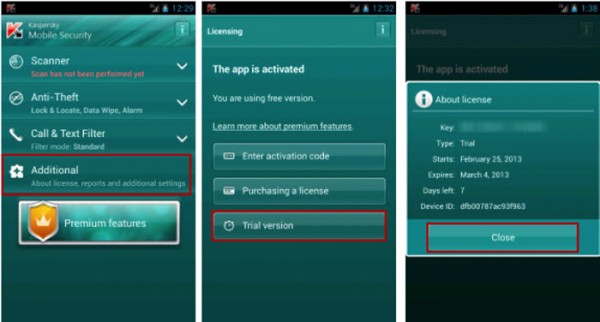

Kaspersky Lab aconselha todos os utilizadores a instalarem aplicações

apenas através da Google Play, evitando assim que os seus dispositivos

sejam infectados com este software malicioso.

Fonte: Pplware/Sapo

Nenhum comentário:

Postar um comentário